解析:sethc.exe是否为病毒?其对系统及账户安全的影响

杀毒发现sethc.exe?别慌,看完这篇就懂了

在使用电脑的过程中,有时杀毒软件会报告一些未知或看似可疑的进程,其中“sethc.exe”就是一个可能会被用户误认为是病毒的文件。那么,sethc.exe究竟是什么?它是否是病毒?对系统或账号安全有何影响?本文将详细解答这些问题。

一、sethc.exe的基本介绍

sethc.exe,也被称为sethc,是Windows操作系统中的一个系统文件。它的中文名是“粘滞键”,英文全称为Sticky Keys,是专门为那些不方便同时按下多个键(如Ctrl+Alt+Del等组合键)的用户设计的辅助功能。当用户连续按下五次Shift键时,系统就会执行位于“C:\Windows\System32\”目录下的sethc.exe文件,从而触发粘滞键功能。

sethc.exe文件由Microsoft Corp.出品,属于Windows操作系统的一部分。它通常位于系统文件夹内,即“%systemroot%\system32\”和“%systemroot%\system32\dllcache\”目录下。这两个位置的文件都是系统正常运行的必要组成部分。

二、sethc.exe不是病毒

首先,要明确的是,sethc.exe本身并不是病毒或恶意软件。它是Windows系统的合法进程之一,用于处理高级用户账户控制的可执行文件,确保系统的安全性并管理用户账户的访问权限。在正常情况下,sethc.exe不会对系统性能产生显著影响,其内存使用量相对较小(通常为996K左右)。

然而,由于sethc.exe是系统文件且具有一定的权限,因此有时会被恶意软件利用。攻击者可能会通过替换system32目录下的sethc.exe文件,将其变为恶意程序。当用户按下五次Shift键时,恶意程序就会被执行,从而危害系统的安全。但这种情况并不常见,且通常需要通过其他途径(如漏洞利用、社会工程学等)先获得对系统的访问权限。

三、如何判断sethc.exe是否异常

尽管sethc.exe本身不是病毒,但如果发现其行为异常,比如占用大量系统资源、频繁启动或关闭,或者出现与正常行为不符的情况,那么就需要进一步检查和确认其真实性。以下是一些判断sethc.exe是否异常的方法:

1. 检查文件位置:首先,检查sethc.exe文件是否位于正常的系统文件夹内。如果它位于其他不寻常的位置,特别是在非系统盘的非标准文件夹内,那么可能存在风险。

2. 文件属性检查:在正常情况下,sethc.exe文件的属性应该是只读的,且不应该被轻易修改。如果发现文件的属性被更改过(如变为可写或可执行),那么就需要警惕了。

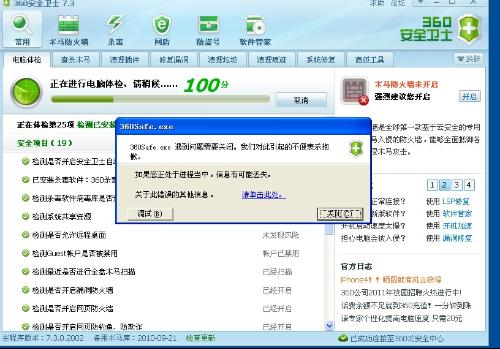

3. 使用安全软件扫描:运行可靠的杀毒软件进行全盘扫描,以检测任何潜在的恶意软件或病毒。这是判断sethc.exe是否异常的最直接方法。

4. 观察系统表现:注意系统的整体表现,如是否出现异常的卡顿、错误提示等。这些可能是病毒感染的迹象。同时,也可以观察sethc.exe进程的CPU和内存占用情况,如果占用过高且持续不断,那么可能存在异常。

四、sethc.exe被利用的风险与防护措施

尽管sethc.exe本身不是病毒,但由于其特殊性和权限级别,有时会被恶意软件利用来执行恶意代码。为了保护系统的安全,用户需要采取一些防护措施:

1. 定期更新操作系统和防病毒软件:及时更新操作系统和防病毒软件可以修复已知的安全漏洞,并提高系统的防御能力。这有助于防止恶意软件利用sethc.exe等系统文件进行攻击。

2. 避免从不可靠的来源下载和安装软件:不要随意从非官方或不可靠的来源下载和安装软件,以免引入恶意软件或病毒。建议只从官方网站或可信赖的软件分发平台下载软件。

3. 限制对sethc.exe的访问权限:通过修改文件属性或设置访问控制列表(ACL)来限制对sethc.exe文件的访问权限。这可以防止未经授权的用户或恶意软件修改或执行该文件。具体操作方法可以参考Windows系统的安全设置文档或咨询专业人士。

4. 使用强密码和多因素认证:为了增强账号的安全性,建议使用强密码并定期更换密码。同时,可以考虑启用多因素认证(如短信验证码、指纹识别等),以提高账号的防御能力。

5. 备份重要数据:定期备份重要数据可以确保在系统受到攻击或损坏时能够恢复数据。建议使用可靠的备份解决方案,并将备份数据存储在安全的位置。

五、sethc.exe与密码破解的关联及防护

在某些情况下,攻击者可能会利用sethc.exe的漏洞来破解Windows系统的用户密码。例如,在Windows 7系统中,攻击者可以通过替换system32目录下的sethc.exe文件为cmd.exe的副本,然后在用户登录界面按下五次Shift键来启动命令提示符窗口。通过该窗口,攻击者可以使用“net user”命令查看和修改用户密码。

为了防范这种攻击,用户可以采取以下措施:

1. 禁用粘滞键功能:虽然禁用粘滞键功能并不能完全防止攻击者利用sethc.exe进行攻击,但可以降低被攻击的风险。用户可以通过控制面板中的“轻松访问中心”来禁用粘滞键功能。

2. 加强系统安全防护:除了上述提到的定期更新操作系统和防病毒软件、避免从不可靠的来源下载和安装软件等措施外,用户还可以考虑启用防火墙、入侵检测系统等安全防护措施来提高系统的防御能力。

3. 定期检查系统文件:用户可以使用系统自带的文件检查工具(如sfc /scannow命令)来检查系统文件的完整性。如果发现文件被替换或损坏,应立即进行修复或恢复。

结语

sethc.exe是Windows操作系统中的一个合法进程文件,用于触发粘滞键功能。它不是病毒或恶意软件,但在某些情况下可能会被恶意软件利用来执行恶意代码。为了保护系统的安全,用户需要采取一些防护措施,如定期更新操作系统和防病毒软件、避免从不可靠的来源下载和安装软件、限制对sethc.exe的访问权限等。同时,用户还需要了解sethc.exe与密码破解的关联及防护方法,以确保系统的安全性和稳定性。

- 上一篇: 职高无人机专业学生如何升本?

- 下一篇: PS2《真·三国无双5》攻略秘籍大全

新锐游戏抢先玩

游戏攻略帮助你

更多+-

05/01

-

05/01

-

05/01

-

05/01

-

05/01